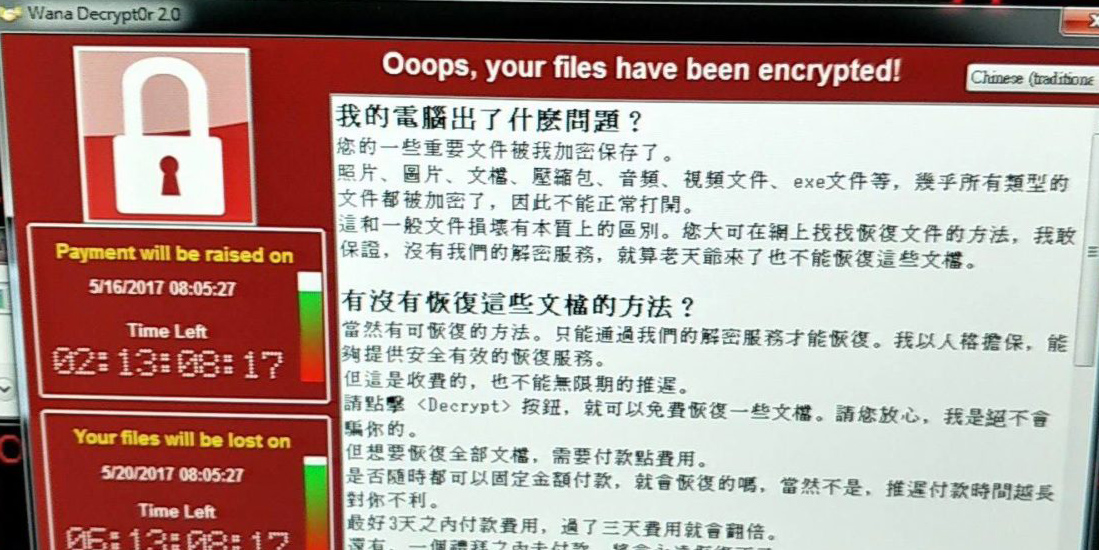

從星期六開始,WanaCrypt0r 2.0 勒索病毒全球災情就開始大量傳出,雖然第一時間許多新聞網站就即時報導,但還是有不少人已經中招,台灣甚至還是第二大災情的國家,還沒中招的人也記得趕快進行更新動作。

而這麼大的國際新聞,當然也引起各界資安高手的注意,稍早時間國外就有一位 MalwareTech 專家測試過程中,意外的阻止 WanaCrypt0r 2.0 勒索病毒傳播,也意味著有不少新電腦因為這個事件,而沒被感染到。

國外專家只花幾美金就阻擋 WanaCrypt0r 2.0 勒索病毒

MalwareTech 在英國時間 13 號早上 10 點瀏覽 UK cyber threat sharing 平台時,其實就有看到幾篇關於某些組織被勒索病毒感染的消息。

但他認為還不太值得注意,因此就出門跟朋友吃午餐,但沒想到在這同時,WanaCrypt0r 2.0 瞬間於全球擴散。

等到下午 2 點半回到家後,各界感染消息大量湧入,也讓他體會到這是一件大事,因此趕緊從一位 Kafeine 好朋友中拿到這惡意軟體的樣本,進行相關測試。

測試分析環境過程中突然發現到,它訪問了一個未註冊的網域(Domain),而他也立即註冊,接著透過 Cisco Umbrella 來查詢註冊前的訪問量,顯示活動是從早上八點開始。

只是沒想到這動作,突然阻止了勒索病毒的傳播,間接讓新電腦避免感染以及接受到需支付贖金的訊息。但為什麼會出現這結果?

他的朋友 Talos 寫出一段程式碼來解釋。這些程式碼正在嘗試連接他們註冊的網域,如果連接不成功會劫持系統,成功的話則惡意軟體會自動退出。

MalwareTech 認為網域是勒索病毒所設置的 kill switch(自毀功能),如果出現一些問題,如:訪問時該網域已經不是虛擬,就會自動停止傳播。

雖然這一次的成功讓他們感到非常振奮,但也強調,寫惡意軟體的人很有可能會刪除網域檢查功能,然後再次嘗試,或是使用別的虛擬網域,因此最重要的事情,還是趕快更新電腦,無論你是什麼系統版本。

Updated:沒想到在寫完文章的同時,WanaCrypt0r 2.0 果然移除了 kill switch,等於說上面這方法已經失效了!

如何避免電腦中勒索病毒

為了避免「電腦中勒索病毒」的威脅,這裡有一些你可以執行的基本防護措施,以及幾個養成良好上網習慣的建議。

這些方法不僅可以提升你的網路安全,還能讓你上網更加安心。

基本防護措施

- 更新軟體和作業系統:定期更新你的作業系統和所有安裝的軟體。這能幫助你防範已知的漏洞,因為許多軟體更新包含了安全補丁。

- 使用防毒軟體:安裝並啟用可靠的防毒軟體。確保總是開啟並且能自動更新,這樣才能對抗最新的威脅。

- 備份重要資料:定期備份重要文件至外部硬碟或雲端服務。這樣即便你的設備被勒索病毒攻擊,你也能恢復資料而不需支付贖金。

- 小心電子郵件附件和連結:不要隨意點擊不明來源的電子郵件附件或連結。這些常是勒索軟體散播的途徑。如有疑慮,先與寄件人確認信息的正確性。

良好上網習慣

- 強化密碼管理:使用複雜且獨特的密碼,並考慮使用密碼管理器來儲存和生成密碼。這減少了密碼被破解的風險。

- 啟用雙因素認證:在支援的服務上啟用雙因素認證(2FA)。即使你的密碼被泄露,2FA也可以提供額外的安全層。

- 學會識別網絡釣魚攻擊:提高警覺,學會識別釣魚郵件或假冒網站的跡象。這些攻擊通常試圖誘使你提供個人信息或財務資料。

- 保持警惕,了解最新威脅:關注最新的網絡安全趨勢和威脅。透過可靠的新聞源或安全專家的部落格來保持更新。

藉由以上方法,你不僅可以防範勒索軟體,還能避免掉其他形式的網絡攻擊。養成這些好習慣,將有助於你更安全的享受上網。

Rocky

曾任職於各大科技網站編輯,目前也是電腦王阿達資深編輯,接觸科技已經長達 10 年,熱愛將一些新科技、知識、和經驗分享給所有人。目前居住在日本,老婆是日本人,偶爾也會分享一些日本生活內容。